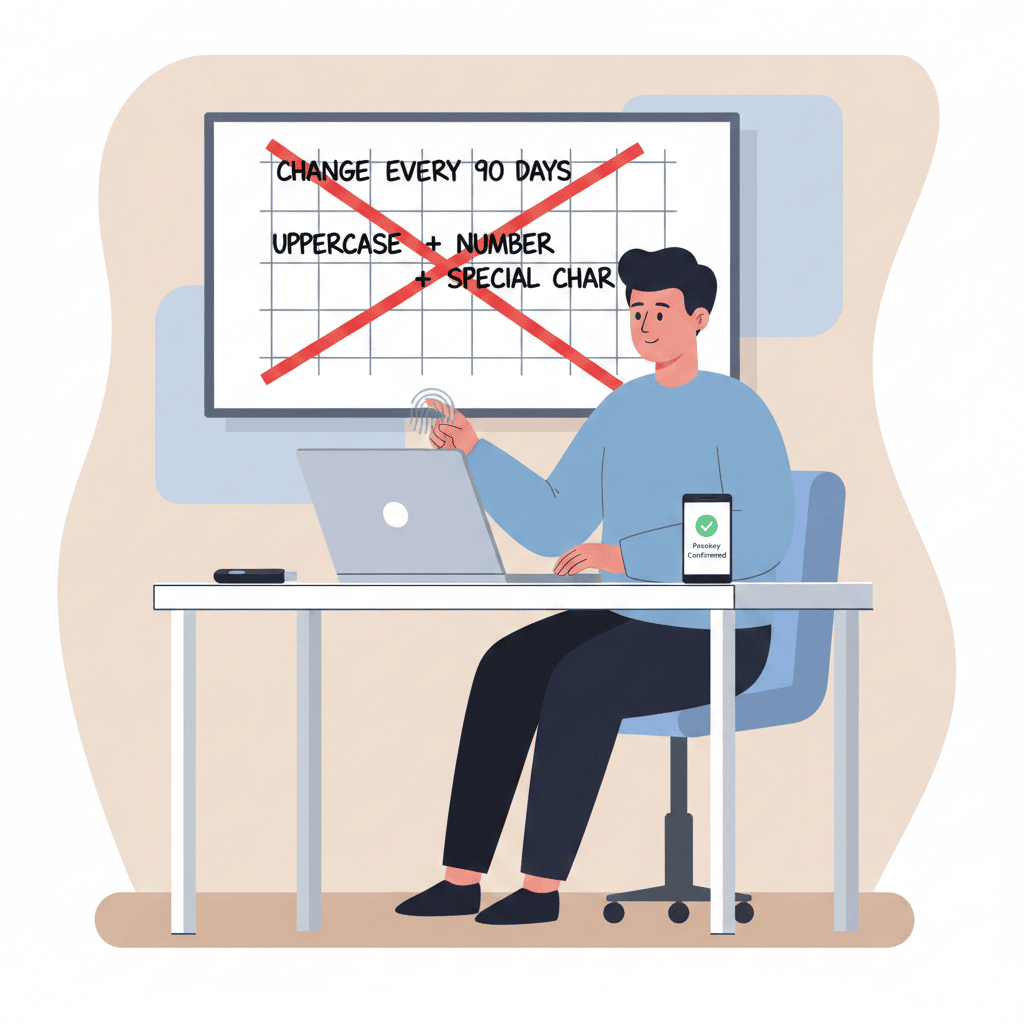

Passwörter alle 90 Tage ändern. Mindestens ein Großbuchstabe, eine Zahl, ein Sonderzeichen. Bloß keine Leerzeichen. Diese Regeln stehen noch in unzähligen Unternehmensrichtlinien – und sie sind fast alle falsch. NIST und BSI haben ihre Empfehlungen in den letzten Jahren grundlegend überarbeitet. Was heute als Best Practice gilt, widerspricht dem, was viele IT-Abteilungen noch durchsetzen.

Was hat sich geändert, welche MFA-Methoden taugen wirklich, und wo stehen Passkeys heute?

Diese Passwort-Regeln sind veraltet#

Die folgenden Praktiken waren jahrelang Standard. Inzwischen raten NIST (SP 800-63B Rev 4, finalisiert 2024) und das BSI explizit davon ab.

❌ “Passwort alle 90 Tage ändern”#

Die erzwungene Rotation ist der hartnäckigste Mythos der IT-Sicherheit. Die Logik klingt einleuchtend: Wenn ein Passwort kompromittiert wird, begrenzt regelmäßiges Ändern den Schaden. In der Praxis passiert etwas anderes: Nutzer wählen vorhersagbare Muster. Aus Sommer2025! wird Herbst2025! wird Winter2026!. Die Sicherheit sinkt, steigt nicht.

NIST SP 800-63B Rev 4 ist hier eindeutig: Passwörter sollen nur bei Verdacht auf Kompromittierung geändert werden. Das BSI empfiehlt seit 2020 dasselbe (IT-Grundschutz ORP.4.A23).

❌ “Großbuchstabe + Zahl + Sonderzeichen = sicher”#

Komplexitätsregeln erzwingen keine starken Passwörter – sie erzwingen vorhersagbare Muster. P@ssw0rd! erfüllt jede Komplexitätsregel und steht trotzdem in jeder Breach-Datenbank. NIST formuliert es als “SHALL NOT”: Systeme dürfen keine Zusammensetzungsregeln mehr erzwingen.

Was stattdessen wirkt: Länge. Ein Passwort wie korrekt-pferd-batterie-heftklammer ist astronomisch schwerer zu knacken als Tr0ub4dor&3 – und deutlich leichter zu merken.

❌ “Paste in Passwortfeldern blockieren”#

Manche Webseiten und Anwendungen unterbinden das Einfügen von Passwörtern aus der Zwischenablage. Das soll angeblich Keylogger-Angriffe verhindern, sabotiert aber den Einsatz von Password Managern – dem derzeit besten Werkzeug für starke, einzigartige Passwörter. NIST fordert explizit, dass Paste erlaubt sein muss.

❌ “Maximale Passwortlänge: 16 Zeichen”#

Einige Systeme begrenzen Passwörter auf 16 oder 20 Zeichen. NIST verlangt, dass mindestens 64 Zeichen unterstützt werden. Jedes Zeichen mehr erhöht die Entropie exponentiell. Dazu gehört auch: Leerzeichen, Unicode und ja – sogar Emojis sind erlaubt. Wobei man sich überlegen sollte, ob man wirklich Emojis als Passwort verwenden will. Das Problem, das Encoding auch richtig zu handhaben, überwiegt.

❌ “Sicherheitsfragen als Recovery”#

“Name des ersten Haustiers?” – diese Information steht bei vielen Menschen in Social-Media-Profilen. Sicherheitsfragen sind kein zweiter Faktor, sondern ein schwächerer erster. Moderne Recovery-Verfahren setzen auf verifizierte E-Mail-Adressen, Authenticator-Apps oder Hardware Keys.

Was NIST und BSI 2026 wirklich empfehlen#

Länge vor Komplexität#

Das Minimum liegt bei 8 Zeichen (NIST), empfohlen werden 15 oder mehr, wenn das Passwort der einzige Authentifizierungsfaktor ist. Alle druckbaren Zeichen müssen akzeptiert werden.

Password Manager aktiv fördern#

Nicht nur erlauben, sondern empfehlen. Password Manager generieren und speichern einzigartige, lange Passwörter für jeden Dienst. Das BSI hat 2025 zehn Password Manager getestet und fünf als sicher eingestuft: darunter KeePassXC und 1Password. In Unternehmen sollte der Einsatz eines Password Managers Standard sein, nicht Option.

Breach-Datenbank-Abgleich#

Neu gewählte Passwörter sollten gegen Listen bekannter kompromittierter Credentials geprüft werden. Dienste wie „Have I Been Pwned" bieten APIs dafür an. Ein Passwort kann 30 Zeichen lang sein – wenn es in einem Breach aufgetaucht ist, ist es wertlos. Das übernimmt auch der Password Manager.

BSI geht voran: Passkeys für Behörden#

Im Oktober 2025 hat das BSI die technische Richtlinie BSI TR-03188 für Passkey-Server veröffentlicht. Deutsche Behörden sollen Passwörter durch Passkeys ersetzen – Pilotprojekte laufen 2026, der vollständige Rollout ist für 2027 geplant.

Die MFA-Hierarchie: Von SMS bis Passkey#

Nicht jeder zweite Faktor ist gleich sicher. Die folgende Einordnung hilft bei der Entscheidung, welche Methode wo eingesetzt werden sollte.

| Methode | Sicherheit | Usability | Empfehlung |

|---|---|---|---|

| SMS OTP | Niedrig | Hoch | Ablösen – SIM-Swapping, SS7-Angriffe |

| E-Mail OTP / Magic Link | Niedrig | Hoch | Nur für Low-Risk-Dienste, Sicherheit hängt am E-Mail-Konto |

| TOTP (Authenticator App) | Mittel | Mittel | Solider Standard für die meisten Anwendungen |

| Push mit Number Matching | Mittel-Hoch | Hoch | Gut, aber Rate-Limiting gegen MFA Fatigue nötig |

| Hardware Security Key | Sehr hoch | Mittel | Gold-Standard für privilegierte Accounts |

| Passkey | Sehr hoch | Sehr hoch | Zukunft – phishing-resistent + komfortabel |

SMS: Zeit für den Abschied#

SMS-basierte Einmalcodes waren ein guter erster Schritt. Inzwischen sind die Schwächen gut dokumentiert: SIM-Swapping-Angriffe, SS7-Protokoll-Schwachstellen und das einfache Abfangen von Nachrichten machen SMS zu einem unzuverlässigen zweiten Faktor. NIST empfiehlt seit Jahren, SMS-OTP abzulösen.

TOTP: Der pragmatische Standard#

Authenticator-Apps generieren zeitbasierte Einmalcodes lokal auf dem Gerät. Kein Netzwerk nötig, kein SMS abfangbar. TOTP ist ein solider Standard für die meisten Anwendungen. Die Einschränkung: In Echtzeit-Phishing-Angriffen (Angreifer leitet den Code in Sekundenbruchteilen weiter) bietet TOTP keinen vollständigen Schutz.

Hardware Security Keys: Der Gold-Standard#

Hardware-basierte FIDO2-Keys – YubiKey ist hier Marktführer – sind phishing-resistent by design. Der Key kommuniziert kryptografisch direkt mit dem Server und prüft die Origin-Domain. Ein Phishing-Angriff über eine gefälschte Website funktioniert schlicht nicht, weil der Key die falsche Domain erkennt. Für Admin-Accounts, privilegierte Zugänge und hochsensible Systeme gibt es aktuell nichts Besseres.

MFA Fatigue: Die unterschätzte Gefahr#

Push-basierte MFA ist komfortabel, aber angreifbar: Durch wiederholtes Senden von Authentifizierungsanfragen (Prompt Bombing) hoffen Angreifer, dass der Nutzer genervt auf “Bestätigen” tippt. Die Lösung: Number Matching – der Nutzer muss eine angezeigte Zahl bestätigen – kombiniert mit Rate-Limiting und kontextbezogenen Informationen (Standort, Gerät) in der Push-Nachricht.

Magic Links und Login-Codes per E-Mail#

Immer mehr Dienste verzichten ganz auf Passwörter und schicken stattdessen bei jedem Login einen Einmalcode oder einen Link per E-Mail. Slack, Notion und Medium machen es so, viele kleinere SaaS-Anbieter ziehen nach.

Das Verfahren hat einen offensichtlichen Vorteil: Kein Passwort, das vergessen, wiederverwendet oder geleakt werden kann. Für Nutzer fühlt es sich einfach an. Das Problem ist, dass die gesamte Sicherheit am E-Mail-Konto hängt. Wer Zugriff auf das Postfach hat, hat Zugriff auf alles. E-Mails werden unverschlüsselt über SMTP transportiert, und der Link oder Code im Postfach ist oft minutenlang gültig. Gegen Phishing hilft das Verfahren nicht – ein Angreifer kann den Code in Echtzeit weiterleiten, genau wie bei TOTP.

Als Ersatz für schwache Passwörter bei Low-Risk-Diensten ist der Ansatz vertretbar. Für alles, wo echte Sicherheitsanforderungen bestehen, reicht es nicht – dann braucht das E-Mail-Konto selbst mindestens starke MFA, und selbst dann bleibt die Abhängigkeit vom Transportweg.

Passkeys: Die Zukunft ist da#

Passkeys basieren auf dem FIDO2/WebAuthn-Standard. Statt eines Passworts wird ein kryptografisches Schlüsselpaar erzeugt: Der private Schlüssel bleibt auf dem Gerät (geschützt durch Biometrie oder PIN), der öffentliche Schlüssel liegt beim Dienst. Bei der Anmeldung beweist das Gerät kryptografisch den Besitz des privaten Schlüssels – ohne dass ein Geheimnis übertragen wird.

Über 3 Milliarden Passkeys sind weltweit aktiv, 87% der Unternehmen deployen Passkeys oder planen es, und 48% der Top-100-Websites unterstützen sie als Login-Methode.

✅ Vorteile#

- Phishing-resistent: Der private Schlüssel verlässt das Gerät nie – der Passkey ist an die Origin-Domain gebunden.

- Kein Credential Stuffing: Es gibt kein Passwort, das in Datenbanken landen könnte.

- Bessere User Experience: Fingerabdruck oder Face-ID statt Passwort eintippen.

⚠️ Herausforderungen#

- Account Recovery: Passkey-Sync über Cloud-Dienste (iCloud Keychain, 1Password) löst das Geräte-Verlust-Problem teilweise, wirft aber Fragen zur Vertrauenswürdigkeit des Sync-Providers auf.

- Legacy-Systeme: Nicht jede Anwendung unterstützt WebAuthn. Hybride Phasen mit Passwort-Fallback bleiben unvermeidlich.

Passwörter werden trotzdem nicht verschwinden – sie werden zum Fallback, während Passkeys zur primären Methode werden.

Nicht alles ist Enterprise: Wo einfache PINs ihren Platz haben#

Die bisherigen Empfehlungen zielen auf Webanwendungen und Unternehmens-IT. Es gibt aber Kontexte, in denen lange Passwörter und Hardware Keys schlicht nicht funktionieren.

Ein typisches Beispiel: der Selbstverbuchungs-Automat in der Stadtbibliothek. Das Gerät hat ein Nummernpad, keine vollständige Tastatur. Die Nutzerschaft reicht von Grundschulkindern bis zu Menschen mit eingeschränkter Motorik. Hier eine 15-stellige Passphrase zu verlangen wäre absurd – eine vierstellige PIN auf dem Bibliotheksausweis ist oft das Maximum, was praktikabel ist.

Ähnliche Einschränkungen finden sich bei Kiosk-Terminals, Schließfachsystemen oder Zugangskontrollen im Gebäudemanagement. Die Eingabegeräte geben vor, was möglich ist: manchmal nur Ziffern, manchmal eine begrenzte Zeichenauswahl, manchmal gar keine Tastatur, sondern nur ein RFID-Chip.

Das widerspricht nicht den NIST-Empfehlungen – es zeigt nur, dass Passwort-Policy kein Einheitskonzept ist. Bei einer Bibliotheks-PIN schützt nicht die Komplexität, sondern die Kombination aus physischer Präsenz (man muss vor Ort sein), begrenzten Fehlversuchen und dem geringen Schadenspotenzial. Niemand braucht Brute-Force-Schutz gegen unbefugtes Ausleihen von Krimis.

Entscheidend ist, das Schutzniveau an das tatsächliche Risiko anzupassen. Eine vierstellige PIN am Bibliotheksterminal ist kein Sicherheitsproblem. Dieselbe PIN als Login für ein Admin-Panel wäre eines.

Fazit#

Was vor zehn Jahren als Best Practice galt – erzwungene Rotation, Komplexitätsregeln, SMS als zweiter Faktor – schadet heute mehr als es nutzt. NIST und BSI haben ihre Empfehlungen entsprechend angepasst.

Für Unternehmen heißt das konkret: Passwort-Policies überarbeiten, Password Manager verpflichtend einführen, MFA-Methoden upgraden und Passkeys auf die Roadmap setzen. Mit über 3 Milliarden aktiven Passkeys und dem BSI-Rollout für Behörden ist das keine Zukunftsmusik mehr.

Wim Bonis ist CTO bei Stylite AG und beschäftigt sich schwerpunktmäßig mit IT-Sicherheit und Infrastruktur-Lösungen.